|

3 q) V9 H5 k, ^5 |5 ~

泄密事件层出不穷,方式也是五花八门,令人防不胜防! 5 n$ y! O, W; B* T# V

如何以不变应万变?10个俱佳的防泄密措施值得您考虑使用。

7 W8 z {& n, G2 z* Y$ q

0 q& S1 S+ ~0 x 1. 定期培训与保密协议

9 G b' h' z2 ^$ L$ } 定期对员工进行保密意识和信息安全培训,提升员工对信息泄露危害的认识。通过案例分析、模拟演练等方式,增强员工的保密警觉性。同时,要求所有接触敏感信息的员工签署保密协议,明确保密责任和义务,从法律层面约束员工行为,减少泄密风险。

: K) ^. L" {0 K; Q* ], l/ I" h2 u

6 ]- s0 d# [: Q! d 2. 多层次访问控制 9 n# t& s2 L" u1 e

实施多层次的访问控制策略,仅允许特定人员访问特定信息。通过身份认证、权限分配等手段,确保敏感数据不被未授权人员访问。根据员工的职责和需要,授予其完成工作所需的权限,并定期审查用户权限,及时撤销不必要的访问权限。 ) \+ x# t1 L) ~

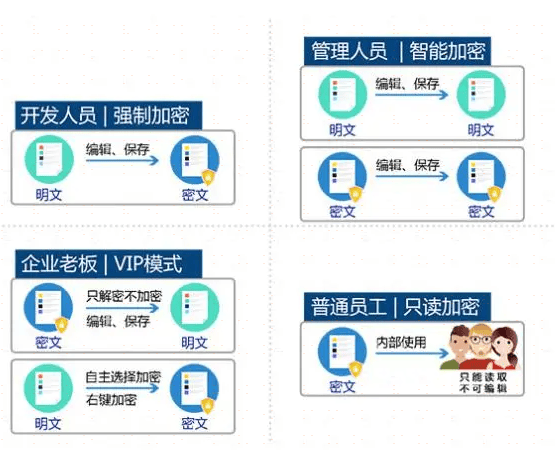

3. 敏感数据加密

" b$ c1 D9 K: v% Z3 p# g 对存储在本地和云端的敏感数据进行加密处理,确保即使数据被窃取也无法轻易被解读。安企神软件提供透明加密和智能加密功能,新保存的文件自动加密,确保企业内部机密数据在存储和传输过程中的安全性。根据部门需求,灵活设置加密策略,仅对需要保密的文件进行加密。

$ V b9 I" R5 J& @

" }. H- U2 ^/ x! e6 N& Z' ~9 E7 q! t, L1 v 4. 上网行为审计 1 H( ^5 s; x" w4 G0 f

监控员工的上网行为,防止员工通过邮件、聊天软件等途径泄露敏感信息。软件支持对微信、QQ、钉钉等聊天软件的监控,详细记录聊天记录,并支持关键字报警和聊天截图,以便及时发现并阻止潜在的数据泄露。

! q9 |6 S) l$ l" P

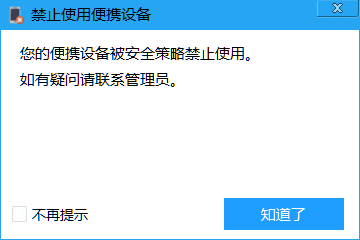

: T& p' ^. ^5 ?! s, V 5. USB端口管理 2 R' m" W7 c ?/ J" Q( G

限制USB端口的使用,防止数据通过物理介质外泄。软件提供U盘设备管控功能,包括外接设备管控、USB口管控和U盘权限管控,有效防止敏感数据通过U盘等移动存储设备泄露。 V5 D4 G: @, a( v

% Q) c2 I7 l- j; r6 O: @ 6. 物理场所安全防护 0 i5 W) Z9 `7 w

加强数据中心、服务器机房等物理场所的安全防护,包括门禁系统、监控摄像头、防火防盗等措施,确保敏感数据的物理安全。

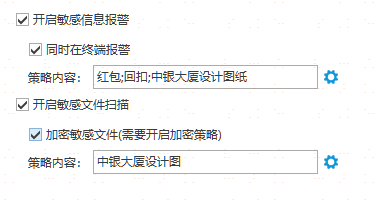

: U1 z! C4 g; l v. | 7. 数据分类与特殊标记

6 \" X* `' O+ v 对企业内部的数据进行分类,对敏感数据进行特殊标记。这有助于企业针对不同类型的数据实施更严格的保护措施。软件支持数据分类分级功能,通过设定扫描策略,可梳理出不同类别和级别的文件,帮助用户进行数据资产梳理。

3 P( i) _. H! D3 Z+ k3 D# P 8. 数据泄露应急响应计划

/ ]% ^- ~1 A8 [& P! t- U: ?4 Z 建立数据泄露应急响应计划,包括快速响应流程、沟通机制和法律合规步骤。在数据泄露发生时,能够迅速采取措施,减少损失。软件提供实时监控和报警功能,一旦发现安全威胁,立即通知管理员,启动应急响应流程。 ( b, i! }2 q% Z% C

4 H Y. l/ i! Q1 P& G. O

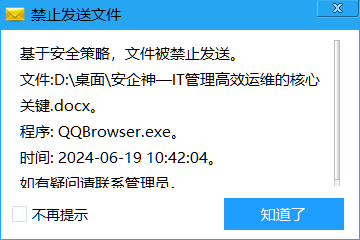

9. 应用程序管理

& s0 j8 i) @" V7 _. P2 ~4 Y% g# F 对应用程序访问重要数据进行监控,例如使用QQ、微信等即时通讯工具发送重要数据或文件给好友、网盘上传敏感文件、邮件发送敏感文件等。安企神软件支持对应用程序的访问监控,支持审计或实时阻断,同时上传日志信息至管理平台供审计追溯。 " j |. N7 G8 @6 C2 |

' o" b8 _( r7 B9 _" G

10. 实时监控与审计

# w! B) k) A$ x, s9 q7 g6 o5 K 提供详细的文件操作审计与管理功能,记录所有敏感数据的操作日志,包括访问、修改、删除等。这些日志对于事后追踪和审计至关重要,有助于企业及时发现并响应潜在的安全威胁。软件提供全量标签、文件监测性能提高等功能,实现毫秒级文件审计、阻断。 ?6 o9 y7 ]. }5 ?

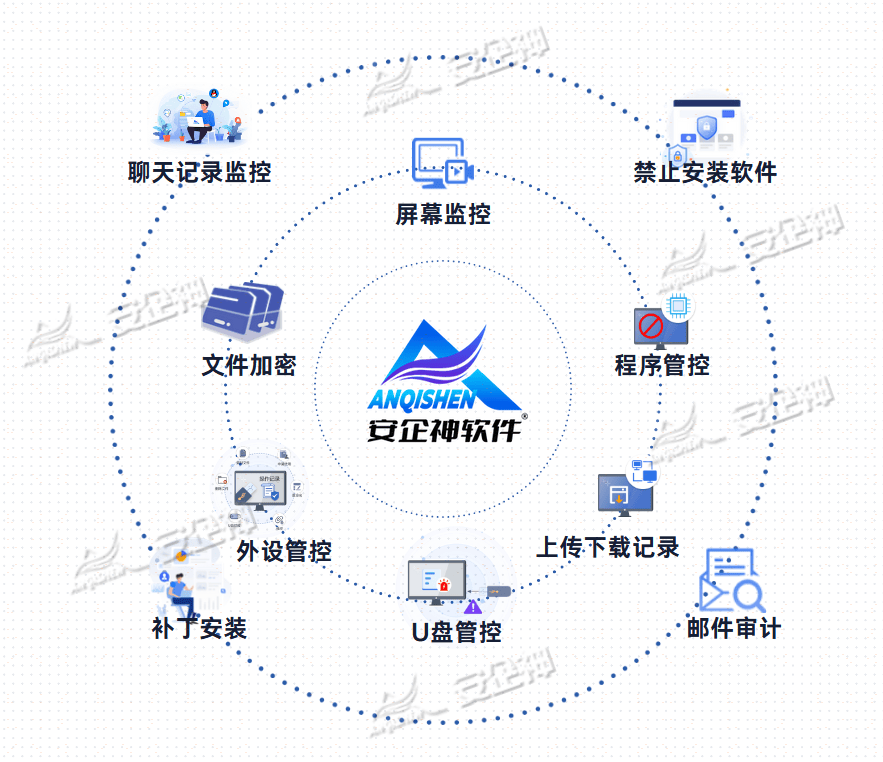

1 ?+ m1 G% }, R o D3 [9 R) T 安企神软件在防泄密中的应用 # n( J3 T& S, T% M

它采用透明加密、权限管控、敏感内容识别等核心技术,对企业内部的敏感数据进行全方位的保护。通过实时监控、深度内容分析、审计与追踪等功能,能够及时发现并阻止潜在的数据泄露风险,确保企业数据的安全性和合规性。 j" A* S5 T; J6 s6 i

& h# o0 M6 j! r9 h. ~! | 具有以下优势: 透明加密技术:对用户在指定受控程序下创建的文件进行实时无感知加密,确保数据的加密强度和使用便捷性。权限管控:支持精细的权限管理功能,确保只有授权用户才能访问敏感数据。敏感内容识别与防护:利用深度敏感内容分析与智能缓存技术,对企业内部的数据进行智能识别与分类,防止数据被非法获取或泄露。实时监控与审计:提供详细的文件操作审计与管理功能,记录所有敏感数据的操作日志,有助于及时发现并响应潜在的安全威胁。综上所述,通过综合运用上述10个防泄密措施,企业可以构建一个全方位、多层次的信息保密体系,有效防止信息泄露事件的发生,保障企业的核心竞争力和业务安全。同时,企业还应持续关注信息安全领域的最新动态和技术发展,不断优化和完善自身的防泄密措施。

' c/ w2 S# |# Q 编辑:小亮返回搜狐,查看更多

; b+ w. W/ M* g9 r) M

/ x8 U6 f R: |' X6 s+ K* m/ Q; g 责任编辑: : v0 h1 ]6 j8 h$ }# I1 \

: I# c8 s5 @0 x1 O: f" x) M

: Z5 {+ M7 A! } v. d

0 C+ U$ V0 e. Y" t2 b& b

$ _& t! v) }4 t+ y

|